무슨 일이 있었냐면요

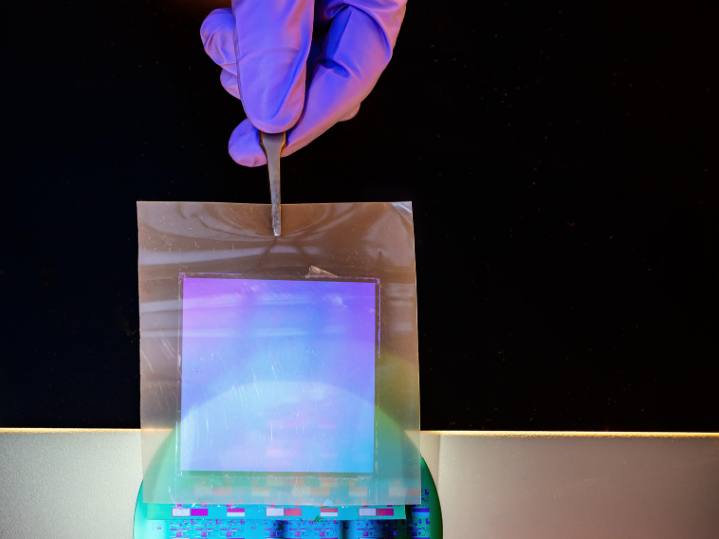

한 개발자가 자기 집 삼성 스마트 TV의 루트 권한을 따내는 과정을, OpenAI의 Codex(코딩 에이전트)에게 맡겨서 실제로 성공했다는 이야기를 블로그에 풀었어요. '해킹'이라는 단어가 무섭게 들리지만, 여기서는 본인 소유 기기를 상대로 한 취미성 리버스 엔지니어링이에요. 루팅이나 탈옥(jailbreak) 같은 개념이죠.

맥락을 조금 설명하자면, 스마트 TV는 보통 Tizen(삼성), webOS(LG) 같은 리눅스 기반 OS를 쓰고, 제조사가 잠가놓은 상태로 판매돼요. 광고가 강제로 뜨거나, 원하는 앱을 못 깔거나, 네트워크 트래픽을 이상한 곳으로 보내기도 하죠. 그래서 TV 소유자가 직접 제어권을 되찾으려는 루팅 커뮤니티가 오래전부터 존재했어요. 기존에는 숙련된 리버서들이 몇 주씩 붙들고 해내던 작업이었는데, 이번엔 AI에게 "해볼래?" 하고 맡긴 셈이에요.

구체적으로 어떻게 진행된 걸까

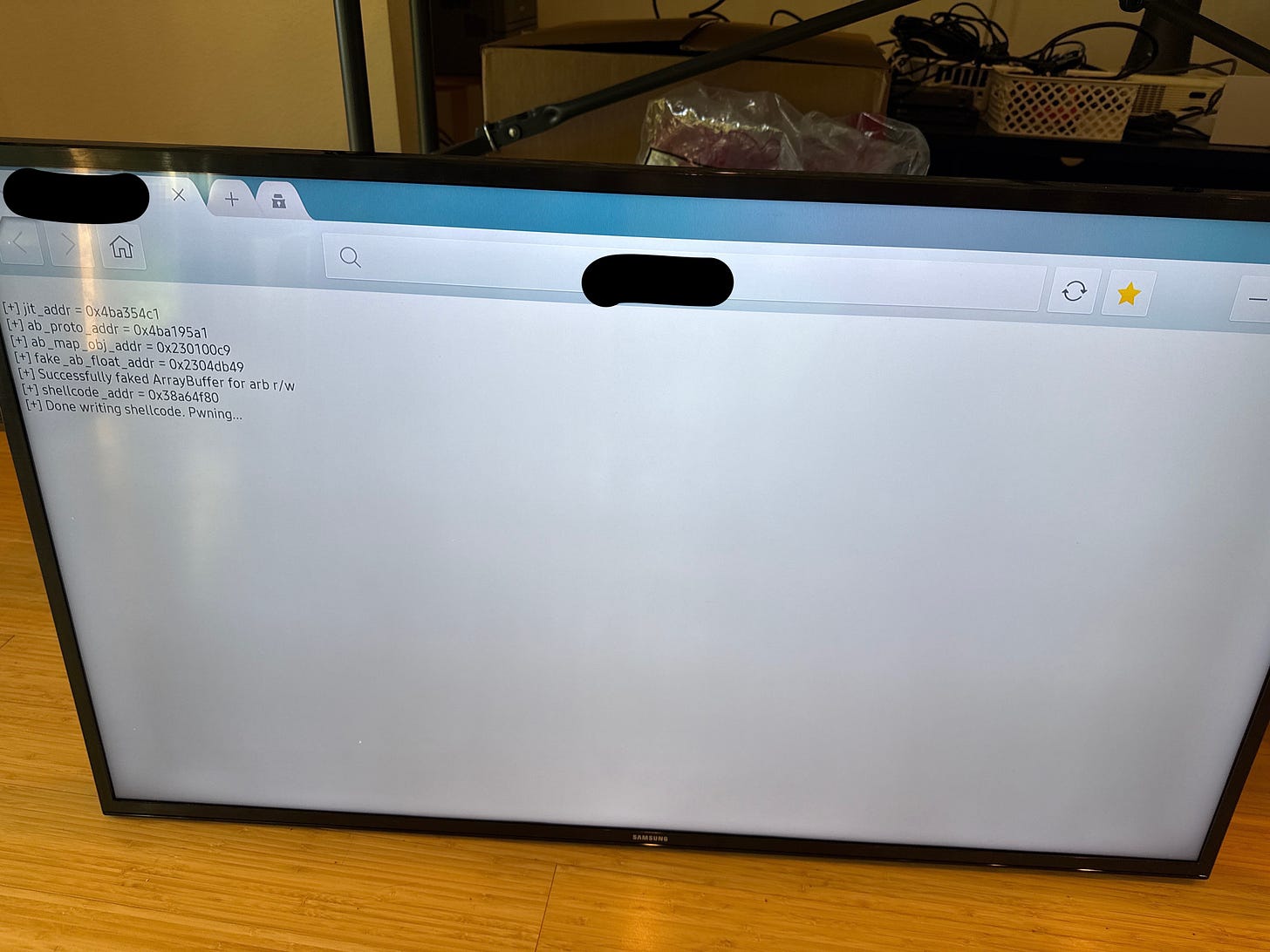

블로그 저자는 TV 펌웨어 덤프와 관련 문서들을 Codex에게 제공하고, 목표를 알려준 뒤 반복적으로 지시를 내렸어요. Codex는 펌웨어 안의 바이너리를 분석하고, 암호화/서명 스킴을 파악하고, 권한 상승(privilege escalation)에 쓸 수 있는 구멍을 찾는 코드를 스스로 짰다고 해요.

재밌는 점은 Codex가 단순히 명령어를 따라하는 게 아니라, 중간에 막히면 가설을 세우고, 검증용 스크립트를 짜고, 실패하면 다른 경로를 시도하는 순환을 보여줬다는 거예요. 예를 들어 "이 바이너리는 특정 키로 서명 검증을 하는 것 같으니, 키 유출 경로를 먼저 찾아보자" 식의 추론이죠. 사람이 옆에서 방향만 잡아주면, 지루한 디스어셈블리 분석이나 패턴 찾기 같은 반복 작업을 AI가 대신 해낸 거예요.

물론 완전 자동은 아니에요. 저자도 중요한 판단 지점에서 힌트를 주거나, 잘못된 방향으로 가면 되돌리는 역할을 했어요. 다만 총 투입 시간이 기존 방식 대비 극적으로 줄었다는 게 핵심이에요. 혼자였으면 몇 주짜리 프로젝트였을 일이 며칠로 압축된 거죠.

업계 흐름에서 어떤 의미일까

이 사례는 AI 보안 분야에서 요즘 뜨거운 논쟁의 한 단면이에요. 한쪽에는 "AI가 공격자에게 슈퍼파워를 준다"는 우려가 있고, 반대쪽에는 "AI는 방어자에게도 똑같이 도움이 된다"는 입장이 있어요. Google Project Zero, DARPA AIxCC 같은 프로그램들이 AI 기반 취약점 발견을 공식적으로 연구하고 있고, GPT-4/Codex 계열 모델이 CTF(해킹 대회) 문제를 푸는 벤치마크도 꾸준히 발표되고 있어요.

비교 대상으로는 Anthropic의 Claude나 Cursor 같은 코딩 에이전트도 있어요. 이런 툴들은 원래 'SWE(소프트웨어 엔지니어링)' 작업 자동화를 목표로 나왔는데, 리버스 엔지니어링이나 보안 분석처럼 규모가 크고 반복적인 코드 분석 작업에도 자연스럽게 확장되고 있는 거예요. ghidra, IDA Pro 같은 전통 도구와 결합하는 시도도 늘고 있고요.

윤리적·법적 선이 민감한 영역이기도 해요. 본인 기기 루팅은 많은 나라에서 합법이지만, 같은 기법을 남의 기기에 쓰면 즉시 범죄예요. AI 제공사들도 이 경계를 정책적으로 구분하려 하지만, 결국 도구는 중립적이고 사용자가 책임을 진다는 원칙으로 수렴하는 분위기예요.

한국 개발자에게 주는 시사점

첫째, 보안 업무를 하는 분이라면 AI 에이전트를 실무 파이프라인에 붙여보는 걸 진지하게 고려할 때예요. 펌웨어 분석, 로그 정적 분석, 취약점 트리아지(선별) 같은 반복적이고 양 많은 작업은 이미 AI가 상당한 속도 향상을 보여주고 있어요. 한국 보안 기업들이 이 흐름을 놓치면, 해외 경쟁사 대비 분석 생산성에서 격차가 벌어질 수 있어요.

둘째, 제품을 만드는 입장이라면 위협 모델이 바뀌었다는 걸 받아들여야 해요. 예전엔 "우리 펌웨어 분석하려면 고급 리버서가 몇 주 붙어야 하니까 괜찮아"가 방어 논리였다면, 이제는 "중급 개발자 + AI 에이전트" 조합이 그 장벽을 허물 수 있어요. 코드 난독화나 서명 검증 같은 정적 방어에만 기대지 말고, 런타임 탐지나 하드웨어 기반 보안 요소(Secure Element, TEE 등)로 방어선을 이동시켜야 하는 때예요.

셋째, 일반 개발자 입장에서도 내가 소유한 기기의 통제권에 대해 다시 생각해볼 계기가 돼요. 광고 박힌 TV, 이상한 텔레메트리를 보내는 IoT 기기들에 대한 저항권이 점점 기술적으로 접근 가능해지고 있거든요.

마무리

요약하면, 이번 사례는 AI가 보안·리버스 엔지니어링 영역의 진입장벽을 실제로 낮추고 있다는 구체적 증거예요. 공격과 방어의 비대칭성이 한동안 유동적일 거라는 신호이기도 하고요.

여러분은 AI 에이전트가 보안 분야에서 공격자와 방어자 중 어느 쪽에 더 큰 이득을 줄 거라고 보세요? 그리고 본인이 소유한 기기를 직접 루팅해본 경험이 있다면, 그 동기는 뭐였나요?

🔗 출처: Hacker News

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공