마트 가격표가 해킹당할 수 있다는 이야기

요즘 대형마트나 편의점 가보시면 종이 가격표 대신 까만색 전자잉크(E-ink) 디스플레이로 된 가격표가 점점 많아지고 있어요. ESL(Electronic Shelf Label)이라고 부르는 이 장치는 중앙 시스템에서 무선으로 가격을 바꿀 수 있어서 매장 입장에선 엄청 편리하죠. 그런데 최근 i12bp8이라는 개발자가 공개한 TagTinker라는 오픈소스 프로젝트가 '이 가격표를 외부에서 임의로 조작할 수 있다'는 걸 실증적으로 보여주고 있어요. 그것도 저렴한 해킹 도구로 유명한 Flipper Zero 하나로 말이죠.

Flipper Zero가 뭐고, TagTinker는 또 뭐냐면

Flipper Zero부터 간단히 짚고 갈게요. 이게 뭐냐면 RFID, NFC, 서브-GHz 무선, 적외선, 블루투스 같은 여러 무선 프로토콜을 하나로 다룰 수 있는 손바닥만 한 해킹/연구용 장치예요. 돌고래 모양 캐릭터가 귀여워서 유튜브에서도 많이 봤을 거예요. 원래는 보안 연구자나 하드웨어 해커들이 무선 신호를 분석하고 테스트하는 용도로 나온 건데, 쓰기 쉽다 보니 장난스럽게 쓰는 사람도 많아서 여러 국가에서 규제 얘기까지 나왔죠.

TagTinker는 여기에 얹는 펌웨어/앱 같은 거예요. 특정 브랜드(SES-imagotag, Pricer 같은 ESL 제조사) 가격표가 쓰는 통신 프로토콜을 역공학(reverse engineering)으로 분석해서, Flipper Zero의 서브-GHz 라디오를 통해 가격표에 직접 신호를 쏴서 내용을 바꾸는 방식으로 동작해요. 즉 중앙 서버를 거치지 않고 가격표 자체에 대고 가짜 명령을 내리는 거죠.

어떻게 이런 게 가능한 걸까

핵심은 ESL이 쓰는 무선 통신이 생각보다 허술하다는 점이에요. 많은 ESL 시스템이 2.4GHz나 서브-GHz 대역에서 독자 프로토콜을 사용하는데, 대부분 강한 암호화나 인증 없이 동작해요. 왜 그러냐면 ESL은 배터리로 몇 년을 버텨야 해서 전력을 아껴야 하거든요. 암호화 연산은 전력을 많이 먹으니까 설계자들이 의도적으로 덜어낸 거죠. 거기에 '어차피 매장 내부의 좁은 공간에서만 쓰니까 괜찮겠지'라는 가정도 깔려 있고요.

그런데 이 가정이 깨지면서 문제가 생긴 거예요. Flipper Zero 같은 장치로 같은 대역의 신호를 재현할 수 있다면 누구나 가격표에 접근할 수 있다는 뜻이니까요. TagTinker는 정확히 이 틈을 파고든 프로젝트고, 기술적으론 GFSK 변조 방식, 프리앰블 패턴, 페이로드 구조 같은 걸 해석해서 합법적인 게이트웨이 신호를 모방하도록 만들어져 있어요.

이게 단순 장난이 아닌 이유

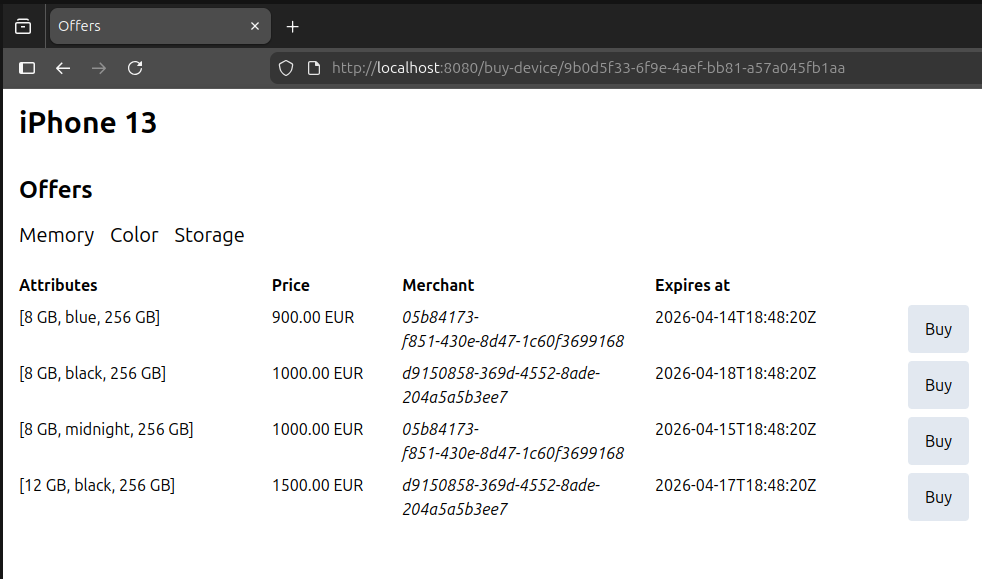

사실 이 프로젝트는 '재밌는 해킹' 수준이 아니라 공급망 보안 차원에서 꽤 심각한 문제예요. 생각해보세요. 누군가 마트에서 장난 삼아 아이폰 가격을 9,900원으로 바꿔놓으면, 그 가격에 사려는 손님과 직원 사이에 분쟁이 생길 수 있죠. 한국 소비자보호법상 표시 가격으로 판매해야 한다는 해석도 있어서 실제로 법적 문제로 번질 수도 있어요. 더 나아가 경쟁사 매장에 잠입해서 가격을 이상하게 만들어두면 브랜드 이미지에도 타격이 가고요.

그래서 이런 공개가 나올 때 '책임 공개(responsible disclosure)'라는 개념이 중요해져요. 취약점을 발견했으면 먼저 제조사에 알리고 패치할 시간을 준 다음 공개하는 게 업계 관행인데, TagTinker처럼 바로 툴을 공개하는 방식이 맞는지에 대해선 의견이 갈리는 편이에요.

업계 맥락에서 보면

비슷한 사례가 과거에도 있었어요. 2023년엔 네덜란드 연구팀이 SES-imagotag 가격표의 펌웨어를 덤프해서 분석한 논문을 내기도 했고, 블랙햇 같은 보안 컨퍼런스에서도 ESL 취약점 발표가 종종 나왔거든요. 이번 TagTinker는 학술 논문이 아니라 실제 돌아가는 오픈소스 툴이라는 점에서 파급력이 달라요. 누구나 깃허브 clone 받고 Flipper 연결하면 따라 할 수 있으니까요.

유사한 IoT 보안 도구로는 HackRF One(더 강력한 SDR 장치), Proxmark3(RFID 전문) 같은 것들이 있는데, Flipper Zero의 장점은 가격이 저렴하고 사용법이 쉽다는 거예요. 이게 보안 연구의 문턱을 낮춘다는 긍정적 측면과, 악용 문턱도 같이 낮춘다는 부정적 측면이 동시에 있는 거죠.

한국 개발자에게 시사점

국내에서도 대형 유통사들이 ESL 도입을 확대하고 있는 시점이라 이 이슈를 강 건너 불구경할 상황이 아니에요. 특히 IoT/임베디드 쪽에서 일하시는 분들이라면 저전력 환경에서도 쓸 수 있는 경량 암호화(예: AES-CCM, ChaCha20-Poly1305)나 메시지 인증 코드(MAC) 같은 개념을 한 번쯤 공부해두시면 좋아요. 배터리 수명과 보안 사이의 트레이드오프를 어떻게 설계하느냐가 앞으로 IoT 제품의 핵심 경쟁력이 될 거거든요.

또 보안 연구에 관심 있는 분이라면 Flipper Zero나 HackRF 같은 도구를 직접 만져보면서 무선 프로토콜 분석을 경험해보는 것도 의미 있어요. 다만 실제 매장에서 테스트하는 건 명백한 불법이니 꼭 자신이 소유한 장비나 허가받은 환경에서만 해야 하고요.

마무리

편의성을 위해 설계된 시스템이 보안 가정을 느슨하게 두면 어떤 일이 벌어지는지, TagTinker가 꽤 직접적으로 보여주고 있어요. 앞으로 ESL을 도입하는 매장이 늘어날수록 제조사들도 암호화와 인증을 강화할 수밖에 없을 거예요.

여러분은 이런 '보안보다 편의'를 택한 IoT 제품을 쓸 때 얼마나 의식하시나요? 그리고 이런 도구를 공개하는 것, 책임 공개까지 기다려야 한다고 보시나요, 아니면 공개가 빠를수록 패치도 빨라진다고 보시나요?

🔗 출처: Hacker News

TTJ 코딩클래스 정규반

월급 외 수입,

코딩으로 만들 수 있습니다

17가지 수익 모델을 직접 실습하고, 1,300만원 상당의 자동화 도구와 소스코드를 받아가세요.

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공