하드웨어 보안 분석, 이제 자동화됩니다

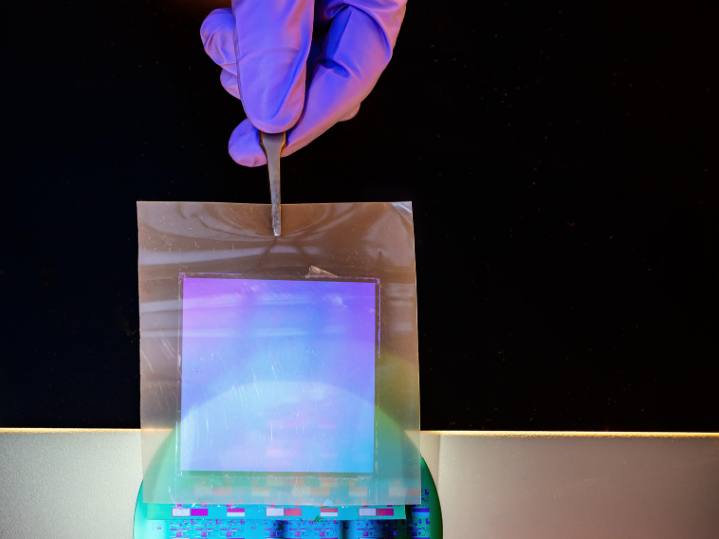

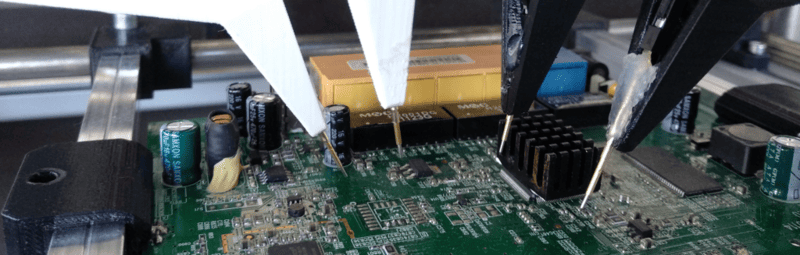

독일의 보안 리서치 기업 SCHUTZWERK가 PROBoter라는 오픈소스 플랫폼을 공개했어요. 이게 뭐냐면, PCB(인쇄회로기판)를 자동으로 분석해주는 로봇 프로브 시스템이에요. 쉽게 말해 전자기기 뜯어서 기판이 나오면, 그 위의 칩들과 연결선을 사람 대신 로봇 팔이 콕콕 찔러서 신호를 읽어주는 장비라고 보시면 돼요.

하드웨어 보안 분석이 뭔가 생소하실 수 있는데요. 요즘 IoT 기기, 공유기, 스마트 가전, 자동차 ECU까지 전부 컴퓨터예요. 거기 들어간 펌웨어에 취약점이 있으면 해커가 원격으로 조종할 수도 있고, 개인정보가 털릴 수도 있죠. 그래서 보안 연구자들이 기기를 분해해서 기판을 뜯어보고, 칩에서 펌웨어를 덤프하고, 디버그 포트를 찾아내서 분석하는 작업을 해요. 이게 하드웨어 리버스 엔지니어링이에요.

기존에는 어떻게 했나요

전통적인 방식은 전부 수작업이었어요. 연구자가 현미경으로 기판을 들여다보고, 멀티미터나 로직 애널라이저의 프로브(탐침)를 손으로 하나하나 칩 핀에 대서 신호를 측정합니다. UART나 JTAG, SWD 같은 디버그 인터페이스를 찾으려면 후보 핀들을 일일이 짚어봐야 하고요. 기판 한 장 분석하는 데 며칠에서 몇 주가 걸리는 일도 흔했어요.

문제는 핀 간격이 점점 좁아진다는 거예요. 요즘 BGA 패키지 같은 건 핀이 밀리미터 이하 간격으로 촘촘히 박혀 있어서, 사람 손으로 정확히 짚기가 어려워요. 게다가 장시간 자세를 유지해야 하니 피로도도 높고, 실수로 쇼트가 나서 칩이 망가지는 일도 비일비재하죠.

PROBoter는 뭐가 다른가요

PROBoter는 이 과정을 자동화했어요. 핵심 구성은 세 부분이에요. 먼저 XY 모터 스테이지 여러 개가 있어서, 각각 독립적으로 움직이는 프로브(탐침)를 기판 위 임의의 좌표로 이동시킬 수 있어요. 그다음 카메라와 컴퓨터 비전이 기판 이미지를 찍고, OpenCV 기반 이미지 처리로 칩의 위치, 핀의 좌표, 테스트 포인트를 자동으로 인식합니다. 마지막으로 제어 소프트웨어가 이 정보를 종합해서 "이 핀에서 이 핀으로 프로브를 옮겨 측정하라"는 명령을 내려요.

구체적인 시나리오를 보면 이래요. 기판을 장비에 올려두면 카메라가 먼저 전체 사진을 찍고, 소프트웨어가 칩 패키지와 핀을 감지합니다. 그다음 사용자가 "UART를 찾아줘"라고 지시하면, 프로브가 의심되는 핀들을 순회하며 보드레이트를 감지하고 신호 패턴을 분석해 UART 송신(TX) 핀을 찾아내요. JTAG 같은 경우도 핀 조합을 자동으로 훑으면서 응답을 확인하는 방식이 가능하죠.

하드웨어 설계도는 CAD 파일로, 제어 소프트웨어는 파이썬 기반으로 전부 공개되어 있어요. 3D 프린터와 스텝 모터 몇 개, 카메라 모듈 정도면 개인 연구자도 비슷한 장비를 자작할 수 있는 수준이에요.

업계 맥락에서 보면

하드웨어 해킹 씬에는 이미 여러 도구들이 있어요. Chipwhisperer는 사이드채널 공격(전력 분석으로 암호키를 빼내는 기법)용 오픈소스 플랫폼이고, JTAGulator는 의문의 핀들 중에서 JTAG/UART를 자동 식별해주는 소형 장비죠. Flipper Zero는 소형 해킹 도구로 유명하고요.

PROBoter는 이 중에서도 "물리적 프로빙을 로봇화한다"는 지점이 독특해요. JTAGulator가 "연결한 상태에서 어떤 프로토콜인지 알아내는" 도구라면, PROBoter는 "연결하는 행위 자체를 자동화하는" 접근이에요. 두 도구를 결합하면 거의 완전한 자동 분석 파이프라인이 만들어지는 셈이죠.

더 크게 보면 하드웨어 보안의 민주화 흐름이에요. 예전엔 대형 보안 기업이나 정부 기관만 가능하던 분석이, 오픈소스 도구로 개인 연구자에게까지 내려오고 있어요.

한국 개발자에게 주는 시사점

국내에서도 IoT 보안, 자동차 보안, 가전 펌웨어 분석 수요가 꾸준히 늘고 있어요. 스마트홈 기기 취약점 연구나 ICS(산업제어시스템) 보안 분야에서 이런 자동화 장비는 실질적으로 시간을 크게 아껴줍니다.

임베디드 개발자 입장에서도 시사점이 있어요. "내가 만드는 제품이 이런 방식으로 분석될 수 있다"는 점을 염두에 두면, 디버그 포트를 제품 출시 전에 비활성화하거나, 시큐어 부트를 적용하거나, 칩 패키지를 에폭시로 덮는 등의 방어 조치를 더 진지하게 고민하게 되죠. 공격자의 도구를 이해하는 것이 방어의 출발점이거든요.

마무리

PROBoter는 하드웨어 리버스 엔지니어링을 소프트웨어처럼 스크립트로 다룰 수 있게 만들어주는 시도예요. 물리 세계의 귀찮은 작업을 자동화한다는 점에서, 보안 연구자뿐 아니라 하드웨어 엔지니어들에게도 흥미로운 프로젝트죠.

여러분이 만드는 제품의 기판은 어떤 방어 장치를 갖추고 있나요? 소프트웨어 보안은 많이 이야기되지만 하드웨어 단계의 방어는 소홀해지기 쉬운데, 한 번쯤 점검해볼 만한 주제 아닐까요?

🔗 출처: Hacker News

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공