SSH 키, 정말 안전하게 보관하고 계신가요?

개발자라면 하루에도 몇 번씩 SSH를 쓰시죠. GitHub에 푸시할 때, 서버에 접속할 때, 배포할 때… 그런데 정작 그 SSH 키는 어디에 저장되어 있는지 생각해보신 적 있으세요? 대부분 ~/.ssh/id_ed25519 같은 파일로 홈 디렉토리에 그냥 놓여 있을 거예요. 패스프레이즈를 걸어놨어도, 그 키 파일 자체는 누군가 읽을 수 있으면 복사해 갈 수 있는 평범한 파일이거든요.

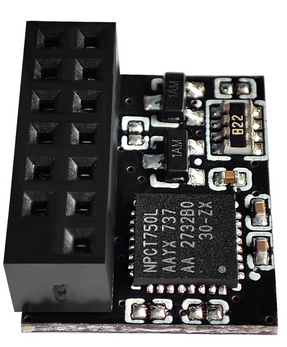

여기서 나오는 해결책이 TPM(Trusted Platform Module)이에요. TPM이 뭐냐면, 요즘 나오는 거의 모든 노트북 메인보드에 박혀 있는 작은 보안 전용 칩이에요. 이 칩 안에서 암호 연산을 하고, 키는 절대 칩 밖으로 나오지 않도록 만들어졌어요. 그러니까 노트북을 도둑맞아도, 디스크를 뽑아서 다른 컴퓨터에 꽂아도, 그 키로는 어디에도 접속할 수 없는 거죠.

어떻게 동작하는 건가요

원리는 이렇게 이해하시면 돼요. 일반 SSH 키는 "금고 비밀번호를 종이에 적어 지갑에 넣고 다니는" 느낌이라면, TPM 키는 "금고 비밀번호를 내 머릿속에만 저장하고, 금고 앞에 설 때만 꺼내는" 느낌이에요. TPM은 키를 만들 때 칩 내부에서 생성하고, 개인키는 절대 외부로 추출할 수 없게 막아요. 서명 요청이 들어오면 TPM이 칩 안에서 서명만 해서 결과물만 밖으로 내보내는 방식이죠.

리눅스에서 가장 편한 방법은 OpenSSH의 PKCS#11 지원이나 ssh-tpm-agent 같은 도구를 쓰는 거예요. 대략적인 과정은 이래요. 먼저 tpm2-tools 패키지를 설치하고, ssh-tpm-keygen으로 키를 생성해요. 이때 키는 TPM 안에 박히고, ~/.ssh/엔 키 핸들만 저장돼요. 이후 ssh-tpm-agent를 백그라운드로 띄워놓으면 SSH 클라이언트가 자동으로 TPM을 통해 서명을 받아와요. 공개키는 평소처럼 GitHub이나 서버의 authorized_keys에 등록하면 되고요.

부팅할 때 PIN을 입력하거나 생체 인증과 연결해두면 보안이 한 단계 더 올라가요. PIN을 여러 번 틀리면 TPM이 키를 잠그거나 딜레이를 걸기 때문에 브루트포스도 막을 수 있고요.

기존 방식과 비교하면

지금까지 보안에 민감한 분들은 주로 YubiKey 같은 하드웨어 보안 키를 써 왔어요. 훌륭한 방법이긴 한데, 별도로 구매해야 하고 USB에 꽂고 다녀야 하는 번거로움이 있죠. TPM은 이미 내 노트북에 박혀 있으니까 추가 비용 없이 비슷한 수준의 보안을 얻을 수 있다는 게 큰 장점이에요.

물론 완벽히 같은 건 아니에요. YubiKey는 물리적으로 분리돼 있으니 노트북이 해킹당해도 키는 따로 있지만, TPM은 같은 기기에 있으니까 커널 레벨 공격에는 상대적으로 취약해요. 하지만 디스크 탈취, 원격 파일 복사, 평문 키 유출 같은 가장 흔한 위협 시나리오는 대부분 막을 수 있어요.

macOS에선 Secure Enclave를 쓰는 secretive 같은 도구가 비슷한 역할을 하고요, 윈도우에선 TPM과 Windows Hello를 연계할 수 있어요. 결국 OS마다 이름은 달라도 "하드웨어 기반 키 격리"라는 같은 방향으로 가고 있는 거죠.

주의할 점

몇 가지 현실적인 함정이 있어요. 첫째, 키를 백업할 수 없어요. 이게 TPM의 핵심 보안 속성이기도 하지만, 노트북이 고장 나거나 메인보드를 교체하면 그 키는 영영 사라져요. 그래서 백업용 키를 별도로 만들어서 서버나 GitHub에 등록해두는 전략이 필수예요.

둘째, TPM 칩의 세대를 확인해야 해요. TPM 2.0이 표준이고, 구형 TPM 1.2는 지원 알고리즘이 제한적이에요. 요즘 노트북이면 대부분 2.0이지만, 회사에서 쓰는 오래된 기기라면 한 번 체크해보세요. 리눅스에선 sudo dmesg | grep -i tpm 또는 tpm2_getcap properties-fixed로 확인할 수 있어요.

셋째, 펌웨어 업데이트나 BIOS 설정 초기화 시 TPM이 리셋될 수 있어요. 이 경우에도 키가 날아가니까 주의가 필요해요.

한국 개발자에게 주는 시사점

국내 기업, 특히 금융·공공·보안이 중요한 서비스를 운영하는 팀이라면 개발자 노트북 보안은 반복해서 지적받는 영역이에요. "퇴사자가 키를 들고 나갈 수 있다"는 우려, "노트북 분실 시 사고" 같은 리스크를 TPM 기반 키로 상당 부분 완화할 수 있어요. DevOps 표준으로 정해두면 온보딩 문서에 "SSH 키는 반드시 TPM에 생성" 한 줄로 끝나거든요.

개인 개발자에게도 매력적이에요. 공용 카페에서 노트북을 잠깐 두고 화장실 갔을 때 누가 디스크를 덤프해 가도, TPM에 있는 키는 다른 기기에선 무용지물이니 마음이 편하죠.

마무리

TPM은 이미 내 손안에 있는데 안 쓰고 있던 보안 자산이에요. 30분만 투자하면 SSH 보안을 한 단계 업그레이드할 수 있어요.

여러분은 지금 SSH 키를 어떻게 보관하고 계세요? YubiKey, TPM, 평문 파일 중 어느 방식이 팀에 가장 현실적일 것 같으세요?

🔗 출처: Hacker News

TTJ 코딩클래스 정규반

월급 외 수입,

코딩으로 만들 수 있습니다

17가지 수익 모델을 직접 실습하고, 1,300만원 상당의 자동화 도구와 소스코드를 받아가세요.

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공